苹果系统漏洞入侵(iOS系统爆重大漏洞)

苹果系统漏洞入侵(iOS系统爆重大漏洞)

最新的网络安全研究发现,恶意软件通过一种新技术可以在iOS上通过伪造关机过程在受感染设备上实现持久性,从而无法从物理上确定 iPhone 是否处于关闭状态。

这一新漏洞被称为 NoReboot ,网络安全研究人员发现可以阻止iOS关机操作并能模拟关机的效果,从而欺骗用户相信手机已关机,而实际上它仍然处于运行状态。

根据网络安全行业门户「极牛网」GEEKNB.COM的梳理,NoReboot 的工作原理是干扰 iOS 中用于关闭和重新启动设备的例程,从而有效地防止它们从一开始就发生,并允许木马在没有持久性的情况下实现持久性,因为设备实际上从未关闭过。

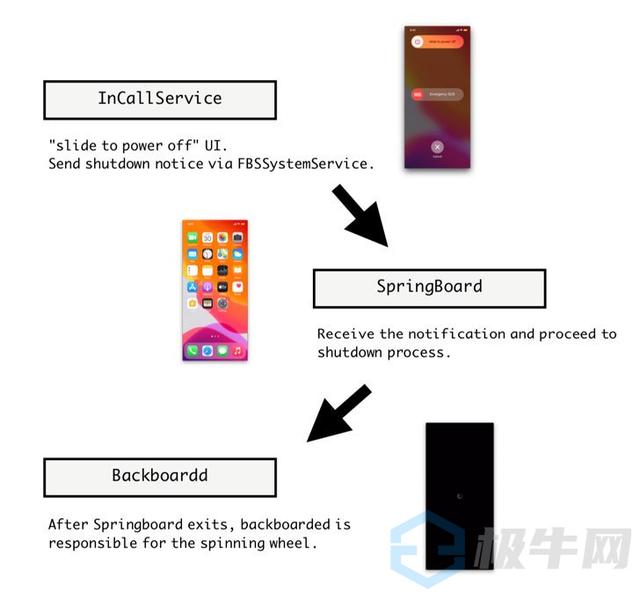

这是通过将特制代码注入三个 iOS 守护程序(即 InCallService、SpringBoard和Backboardd)来实现的,通过禁用与开机设备相关的所有视听提示来假装关机,包括屏幕、声音、振动、相机指示灯和触摸反馈。

安全研究人员表示,尽管我们禁用了所有物理反馈,但手机仍然保持完整功能,并且能够保持活跃的互联网连接。黑客可以以公然的方式远程操纵手机,而不必担心被发现,因为用户被欺骗认为手机已关闭。

然后,恶意软件会强制 SpingBoard(指 iOS 的图形用户界面)退出(而不是整个操作系统),然后命令 BackBoardd(处理所有触摸和物理按钮单击事件的守护程序)显示 Apple 徽标如果用户选择重新打开正在运行的手机,而恶意代码继续存在,则会产生影响。

更重要的是,这种技术理论上可以扩展为操纵与 iPhone 相关的强制重启,方法是在通过 Backboardd 记录此类事件时故意使 Apple 徽标提前几秒钟出现,从而欺骗受害者在没有真正的情况下释放侧面按钮触发强制重启。

尽管迄今为止尚未使用类似 NoReboot 的方法检测到或公开记录任何恶意软件,但调查结果强调,一旦攻击者获得对目标设备的访问权限,即使 iOS 重启过程也无法幸免于被劫持。

,

标签: